配置单点登录

开始为您的组织或公司创建单点登录 (SSO) 连接。

设置 SSO 配置的步骤如下:

- 添加并验证您的成员用于登录 Docker 的一个或多个域。

- 在 Docker 中创建 SSO 连接。

- 配置您的 IdP以与 Docker 配合使用。

- 在 Docker 中完成 SSO 连接。

本页将使用 Docker Hub 或管理控制台逐步完成步骤 1 和 2。

第一步:添加并验证您的域

抢先体验

Docker 管理控制台是一个 早期访问产品。

所有公司所有者和组织所有者都可以使用它。您仍然可以在 Docker Hub 中管理公司和组织,但管理控制台包含公司级管理的增强功能。

登录 管理控制台。

在左侧导航下拉菜单中选择您的组织或公司,然后选择域管理。

选择添加域。

继续按照屏幕上的说明获取您的域的验证码作为TXT 记录值。

笔记

设置不带协议或 www 信息的域名格式,例如

yourcompany.example.这应包括用户将用于访问 Docker 的所有电子邮件域和子域,例如yourcompany.example和us.yourcompany.example。不允许使用公共域,例如gmail.com、等。outlook.com提示

确保您在 DNS 上创建的 TXT 记录名称与您在步骤 4 中在 Docker 上注册的域匹配。例如,如果您注册了 子域

us.yourcompany.example,则需要在相同的名称/区域中创建 TXT 记录us。例如,根域yourcompany.example需要根区域上的 TXT 记录,该记录通常用@记录的名称来表示。等待 TXT 记录验证 72 小时后,您可以选择已添加的域旁边的验证,然后按照屏幕上的说明进行操作。

登录 Docker Hub。

导航到您的组织或公司的域设置页面。

- 组织:选择组织、您的组织、设置,然后选择安全。

- 公司:选择组织、您的公司,然后选择设置。

选择添加域。

继续按照屏幕上的说明获取您的域的验证码作为TXT 记录值。

笔记

设置不带协议或 www 信息的域名格式,例如

yourcompany.example.这应包括用户将用于访问 Docker 的所有电子邮件域和子域,例如yourcompany.example和us.yourcompany.example。不允许使用公共域,例如gmail.com、等。outlook.com提示

确保您在 DNS 上创建的 TXT 记录名称与您在步骤 4 中在 Docker 上注册的域匹配。例如,如果您注册了 子域

us.yourcompany.example,则需要在相同的名称/区域中创建 TXT 记录us。例如,根域yourcompany.example需要根区域上的 TXT 记录,该记录通常用@记录的名称来表示。等待 TXT 记录验证 72 小时后,您可以选择已添加的域旁边的验证,然后按照屏幕上的说明进行操作。

第二步:在 Docker 中创建 SSO 连接

抢先体验

Docker 管理控制台是一个 早期访问产品。

所有公司所有者和组织所有者都可以使用它。您仍然可以在 Docker Hub 中管理公司和组织,但管理控制台包含公司级管理的增强功能。

重要的

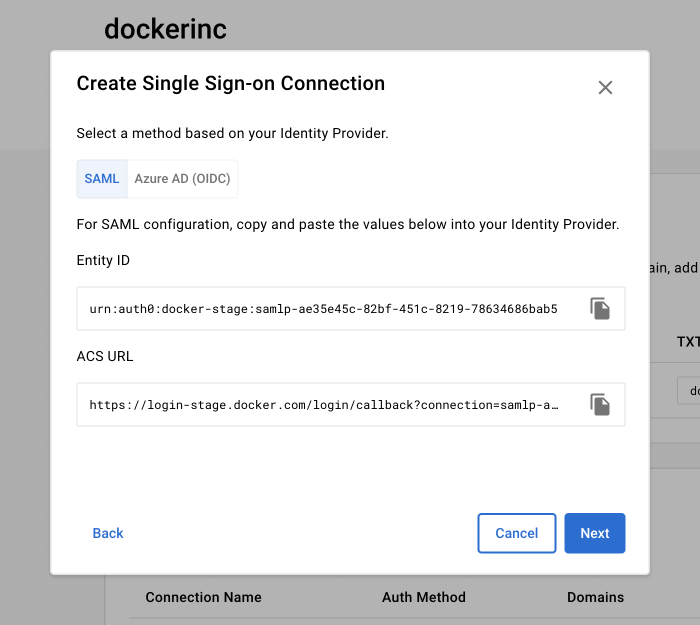

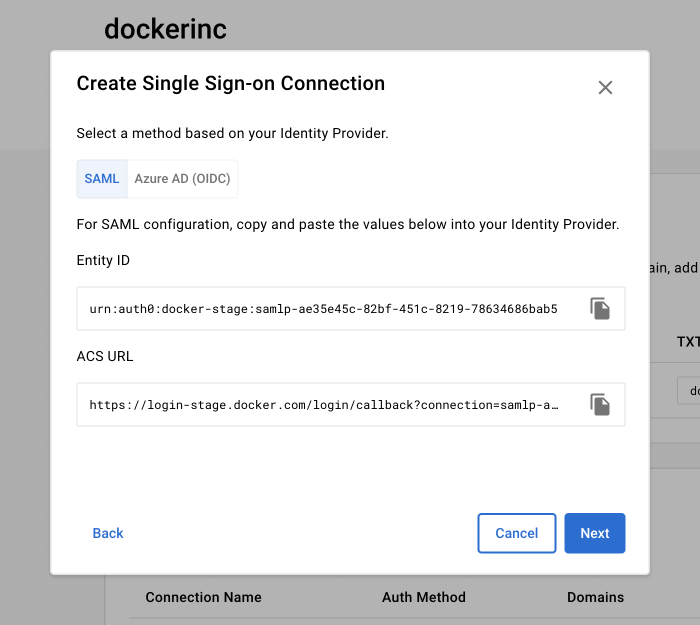

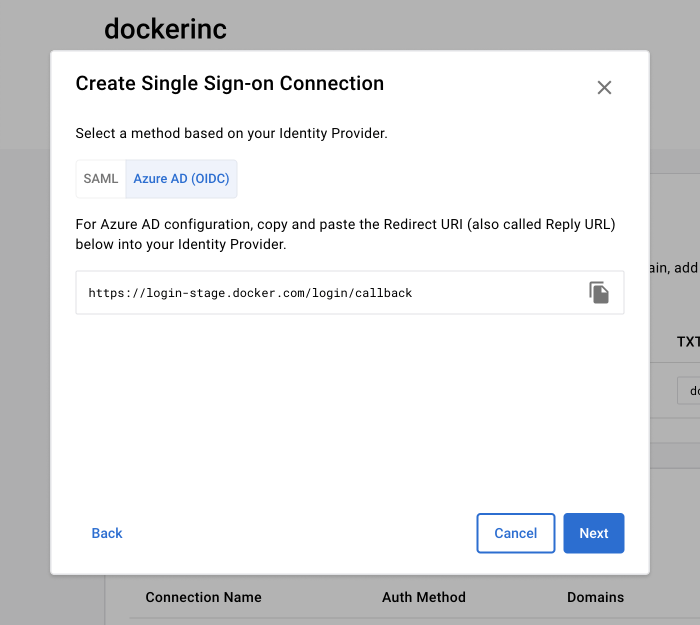

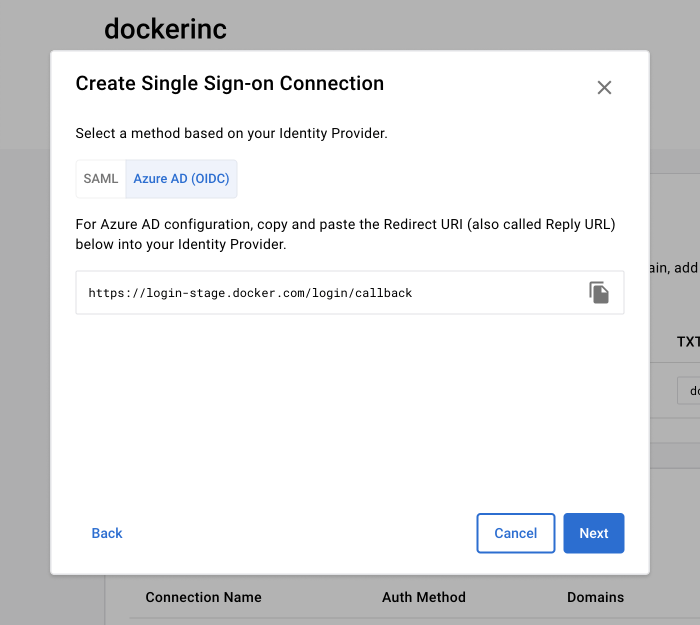

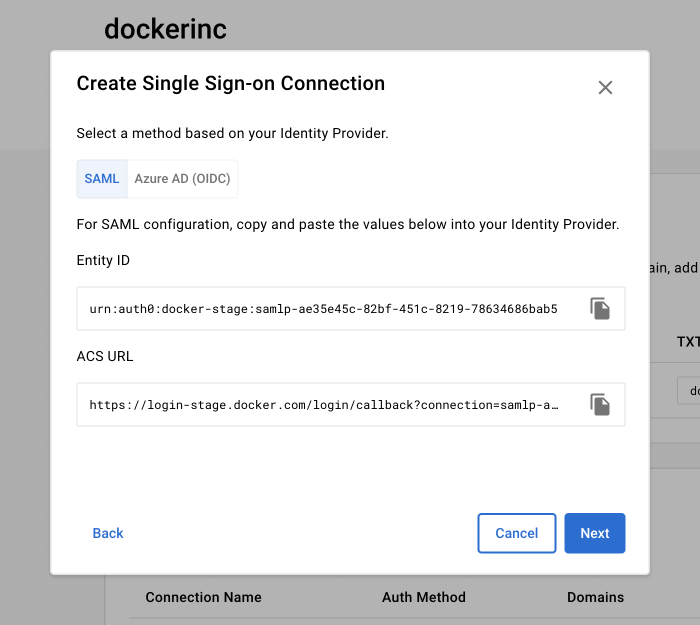

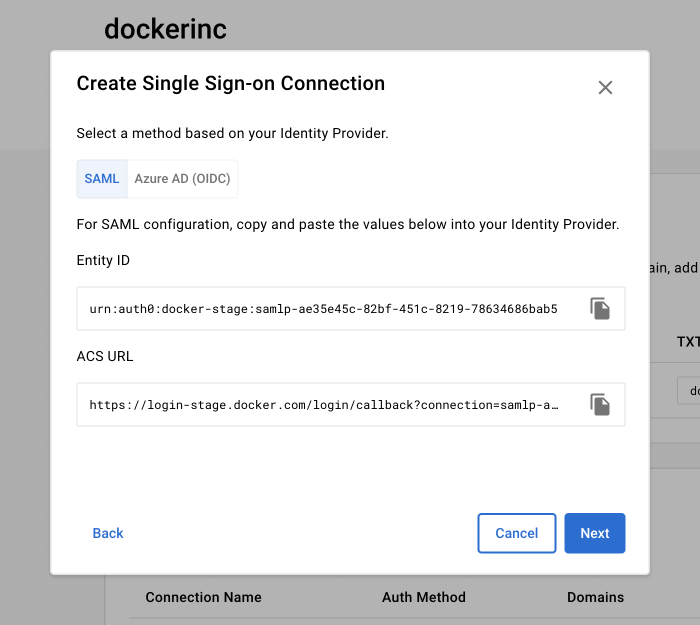

如果您的 IdP 设置需要实体 ID 和 ACS URL,您必须选择 “身份验证方法”部分中的SAML选项卡。例如,如果您的 Entra ID(以前称为 Azure AD)开放 ID Connect (OIDC) 设置在 Azure AD 中使用 SAML 配置,则必须选择SAML。如果要 使用 Entra ID(以前称为 Azure AD)配置 Open ID Connect,请选择 Azure AD (OIDC)作为身份验证方法。此外,目前不支持 IdP 发起的连接。

验证您的域后,创建 SSO 连接。

登录 管理控制台。

在左侧导航下拉菜单中选择您的组织或公司,然后选择SSO 和 SCIM。

在 SSO 连接表中,选择创建连接,并为连接创建名称。

笔记

在创建连接之前,您必须验证至少一个域。

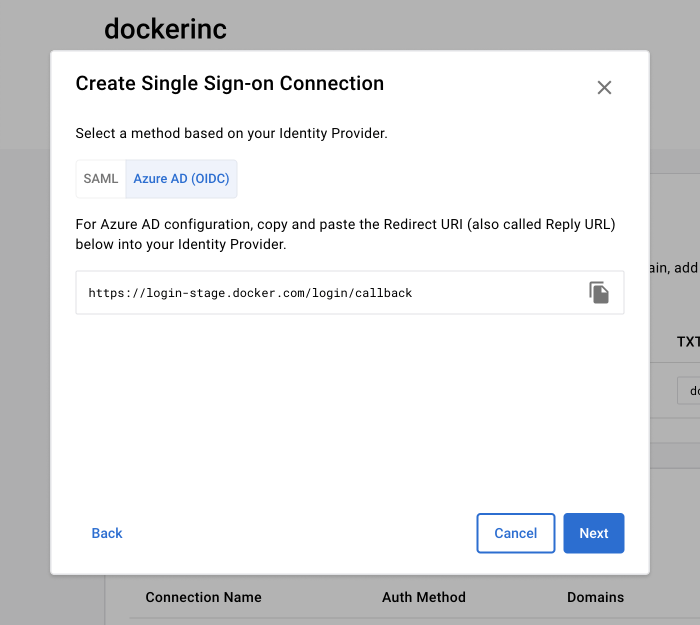

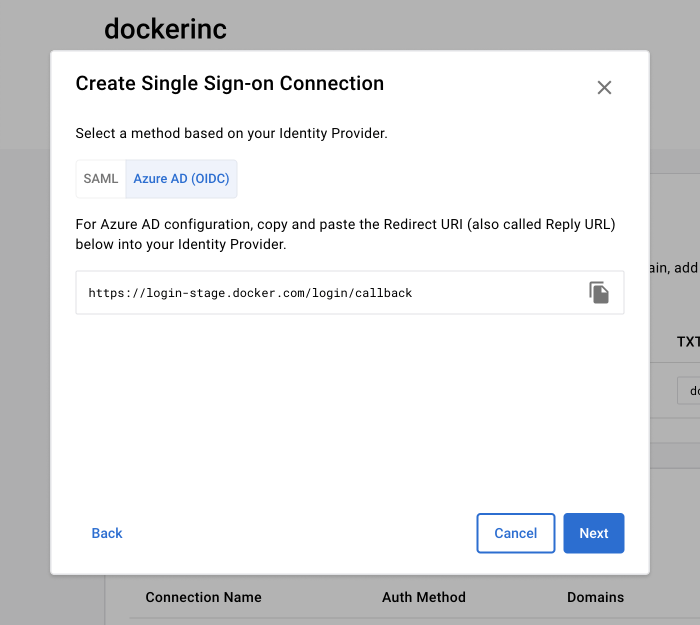

选择身份验证方法:SAML或Azure AD (OIDC)。

复制以下字段以添加到您的 IdP:

- SAML:实体 ID、ACS URL

- Azure AD (OIDC):重定向 URL

重要的

如果您的 IdP 设置需要实体 ID 和 ACS URL,您必须选择 “身份验证方法”部分中的SAML选项卡。例如,如果您的 Entra ID(以前称为 Azure AD)开放 ID Connect (OIDC) 设置在 Azure AD 中使用 SAML 配置,则必须选择SAML。如果要 使用 Entra ID(以前称为 Azure AD)配置 Open ID Connect,请选择 Azure AD (OIDC)作为身份验证方法。此外,目前不支持 IdP 发起的连接。

验证您的域后,创建 SSO 连接。

登录 Docker Hub。

导航到您的组织或公司的 SSO 设置页面。

- 组织:选择组织、您的组织、设置,然后选择安全。

- 公司:选择组织、您的公司,然后选择设置。

在 SSO 连接表中,选择创建连接,并为连接创建名称。

笔记

在创建连接之前,您必须验证至少一个域。

选择身份验证方法:SAML或Azure AD (OIDC)。

复制以下字段以添加到您的 IdP:

- SAML:实体 ID、ACS URL

- Azure AD (OIDC):重定向 URL

更多资源

以下视频将演示如何验证您的域以在 Docker 中创建 SSO 连接。